Goldoson 的 McAfee 移动研究团队发现了一种名为 Goldoson 的新型 Android 恶意软件。该恶意软件收集可以收集有关已安装应用程序、WiFi 和蓝牙连接设备以及用户 GPS 位置的数据,还可以在未经用户同意的情况下通过点击后台广告来进行广告欺诈。

目前,研究团队已经发现了超过 60 个包含该第三方恶意库的应用程序,在 Google Play 应用市场上跟踪到的下载量已超过了 1 亿次,其次是韩国的应用商店 ONE store,安装量约为 800 万。

一些受影响的应用程序包括:

- L.POINT with L.PAY – 1000 万次下载

- Swipe Brick Breaker – 1000 万次下载

- Money Manager Expense & Budget – 1000 万次下载

- GOM Player – 500 万次下载

- LIVE Score, Real-Time Score – 500 万次下载

- Pikicast – 500 万次下载

- Compass 9: Smart Compass – 100 万次下载

- GOM Audio – Music, Sync lyrics – 100 万次下载

- LOTTE WORLD Magicpass – 100 万次下载

- Bounce Brick Breaker – 100 万次下载

- Infinite Slice – 100 万次下载

- SomNote – Beautiful note app – 100 万次下载

- Korea Subway Info: Metroid – 100 万次下载

Google Play 上前 9 名受 Goldoson 感染的应用程序

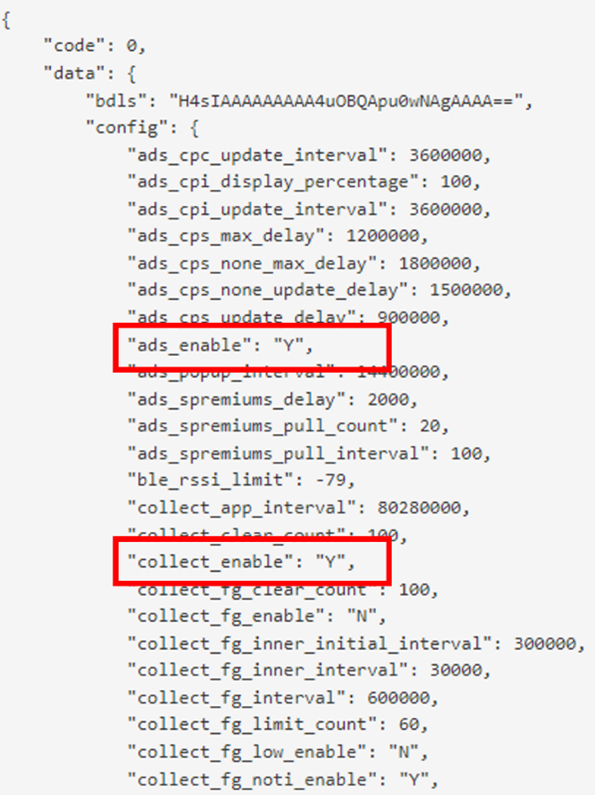

根据介绍,当用户启动包含 Goldoson 的应用程序时,该库会注册设备并从域被混淆的远程服务器接收其配置;库的名字和远程服务器的域名随每个应用程序的不同而不同,而且是被混淆的。该配置包含了设置 Goldoson 应在受感染设备上运行哪些数据窃取和广告点击功能以及运行频率的参数。根据这些参数,库定期检查、提取设备信息,并将它们发送到远程服务器。诸如”adds_enable”或”collect_enable”等标签指示每个功能是否可用,而其他参数则定义条件和可用性。

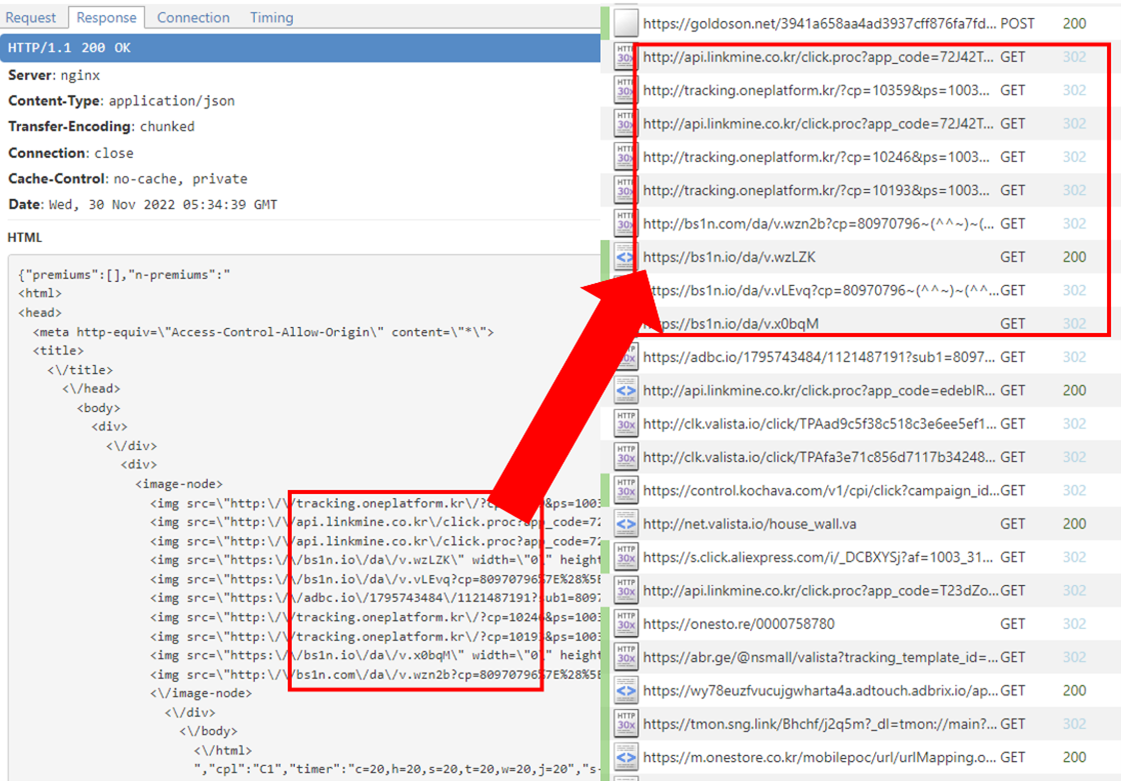

该库还包括在用户不知情的情况下加载网页的能力,可能会被滥用来加载广告以获取经济利益。从技术上讲,该库是加载 HTML 代码并将其注入自定义和隐藏的 WebView 中,并通过递归访问 URL 来产生隐藏的流量。

数据收集功能通常设置为每两天激活一次,但周期可能会因远程配置而改变。该信息包含一些敏感数据,包括已安装应用程序列表、位置历史记录、蓝牙和附近 Wi-Fi 的 MAC 地址等。数据收集的级别取决于受感染应用程序在安装过程中授予的权限以及 Android 版本,使用 Android 11 及更高版本的用户可以更好地防止任意数据收集。

但 McAfee 方面发现,即使是最新版本的 Android,也有大约 10% 的 Goldoson 应用程序拥有允许他们访问应用程序信息的“QUERY_ALL_PACKAGES”权限。对于 Android 6.0 或更高版本,用户可能会在运行时被要求提供位置、存储或相机等权限。如果用户允许位置权限,应用程序不仅可以访问 GPS 数据,还可以访问附近的 Wi-Fi 和蓝牙设备信息。基于 BSSID(基本服务集标识符)和 RSSI(接收信号强度指示器),应用程序可以比 GPS 更准确地确定设备的位置,尤其是在室内。

McAfee 是 Google App Defense Alliance 的成员,帮助保持 Google Play 免受恶意软件/广告软件威胁。因此,研究人员将其调查结果告知了谷歌,受影响应用程序的开发者也收到了相应的警告。

许多受影响的应用程序已被其开发人员清理,删除了有问题的库,而那些没有及时响应的应用程序则因不遵守商店政策而从 Google Play 中删除了他们的应用程序。谷歌向外媒 BleepingComputer 证实了这一举措,称这些应用违反了 Google Play 政策。“我们已通知开发者,他们的应用违反了 Google Play 政策,需要进行修复才能合规。”

从 Google Play 安装了受影响的应用程序的用户可以通过应用最新的可用更新来修复风险。然而,Goldoson 也存在于第三方 Android 应用程序商店中,并且仍然存在恶意库的可能性很高。广告软件和恶意软件感染的常见迹象包括设备发热、电池快速耗尽,以及即使设备未使用也异常高的互联网数据使用率。

ufabet

มีเกมให้เลือกเล่นมากมาย: เกมเดิมพันหลากหลาย ครบทุกค่ายดัง

ufabet

มีเกมให้เลือกเล่นมากมาย: เกมเดิมพันหลากหลาย ครบทุกค่ายดัง