安全增强型 Linux(SELinux, Security Enhanced Linux)是一种采用安全架构的 Linux 系统,它能够让管理员更好地管控哪些人可以访问系统。它最初是作为 Linux 内核的一系列补丁,由美国国家安全局(NSA)利用 Linux 安全模块(LSM)开发而成。SELinux 于 2000 年发布到开源社区,并于 2003 年集成到上游 Linux 内核中。

SELinux 定义了每个人对系统上的应用、进程和文件的访问控制。利用安全策略(一组告知 SELinux 哪些能访问,哪些不能访问的规则)来强制执行策略所允许的访问。

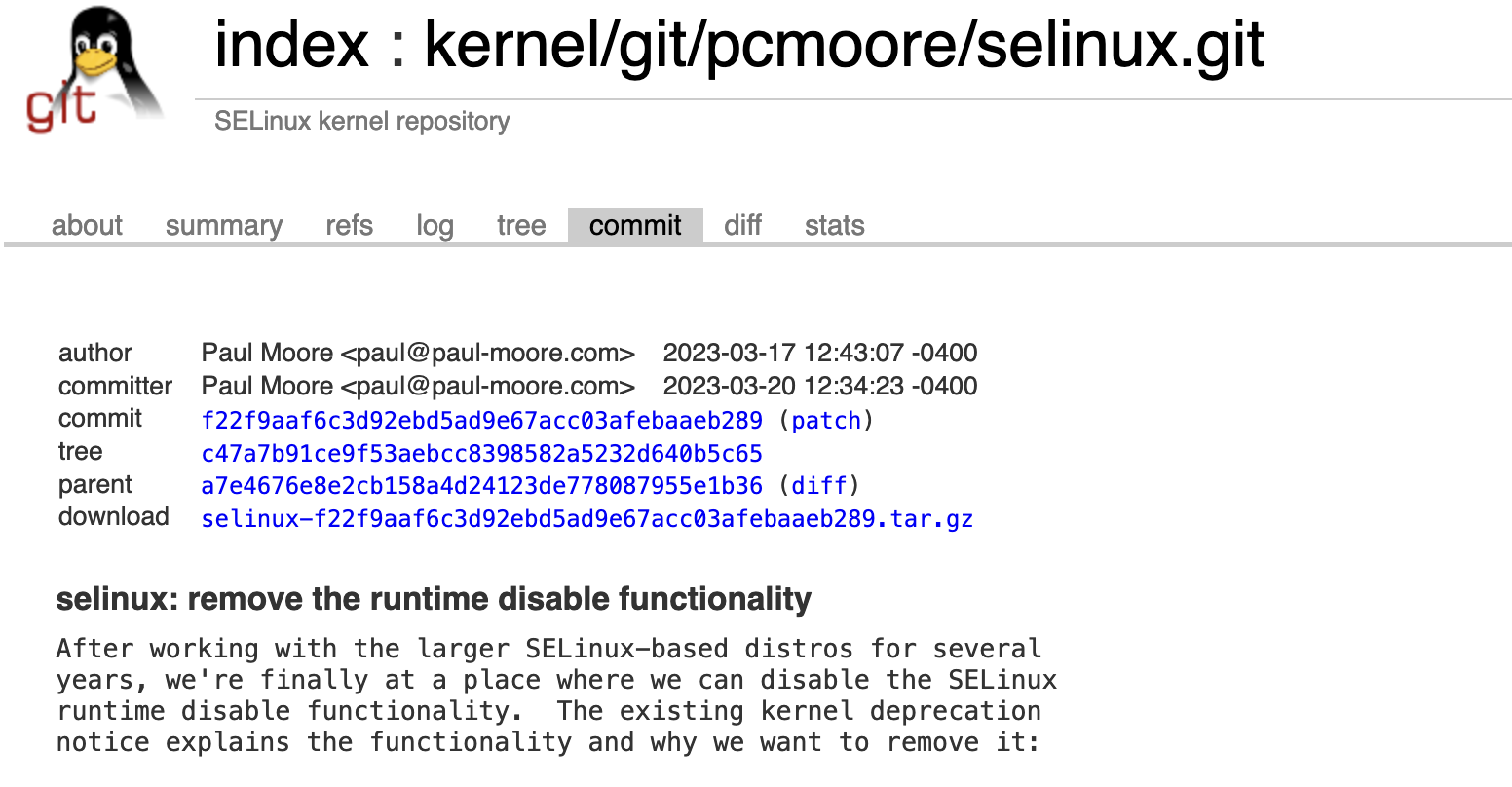

此前,系统管理员可以通过编辑 /etc/selinux/config 设置 SELINUX=disabled 或写入 /sys/fs/selinux/disable 来关闭 SELinux 的功能。但这两种 SELinux 运行时禁用方法已经在之前的 Linux 内核版本被弃用了。

如今在被弃用数年后,从 Linux 6.4 内核开始,SELinux 运行时禁用将被彻底删除。

以后,要以简单且非侵入性的方式正确禁用 SELinux,管理员可以在引导 Linux 时将 selinux=0 作为内核参数传递,selinux =0 选项是禁用 SELinux 的公认方法;或者在构建 Linux 内核时切换 "CONFIG/_SECURITY/_SELINUX/_DISABLE" Kconfig 开关来实现。

删除 SELinux 运行时禁用的 PR 请求将在 Linux 6.4 合并窗口中被合并,更多详情可查看这个补丁。

ufabet

มีเกมให้เลือกเล่นมากมาย: เกมเดิมพันหลากหลาย ครบทุกค่ายดัง

ufabet

มีเกมให้เลือกเล่นมากมาย: เกมเดิมพันหลากหลาย ครบทุกค่ายดัง